第三者中継とは? 10分でわかりやすく解説

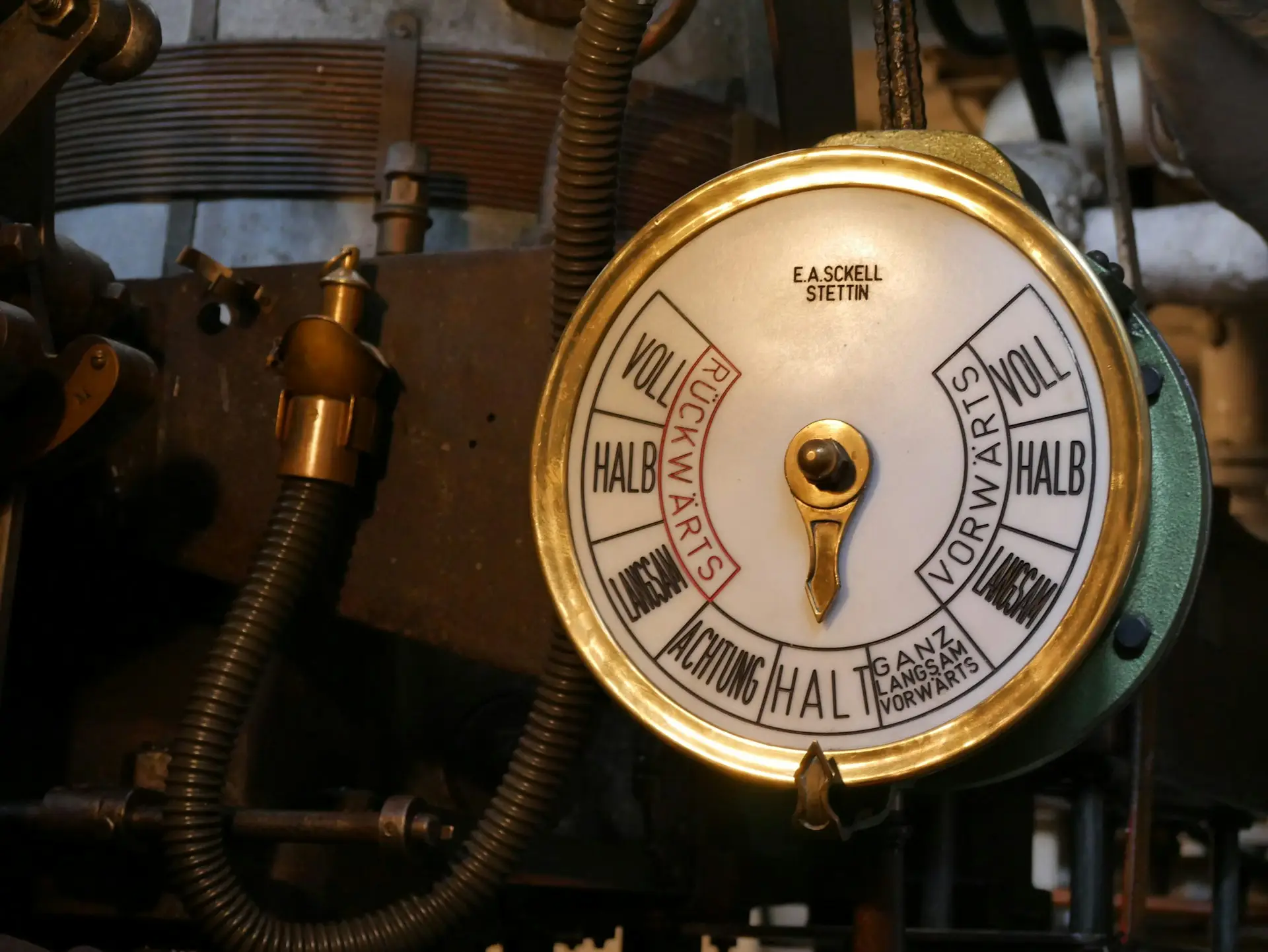

UnsplashのAngeles Pérezが撮影した写真

通信経路上で第三者による通信の傍受や改ざんが行われる「第三者中継」は、近年企業のシステムセキュリティにおいて大きな脅威となっています。この記事では、第三者中継の仕組みや具体的な手口、そして対策について10分でわかりやすく解説します。

第三者中継とは?

第三者中継の定義

第三者中継とは、本来の通信の送信者と受信者以外の第三者が、通信経路上の途中で通信内容を傍受、改ざん、盗聴する攻撃手法のことです。正規の通信経路を迂回し、不正に通信内容にアクセスすることが特徴です。

第三者中継の仕組み

第三者中継の典型的な仕組みは以下の通りです。

- 攻撃者が、通信経路上の中継機器に不正にアクセスします。

- 中継機器を乗っ取った攻撃者は、通過する通信データを傍受、改ざん、盗聴します。

- 改ざんされた通信データが、本来の受信者に届けられます。

この一連の流れにより、正規の通信内容が改ざんされたり、機密情報が盗聴されたりするリスクが生じます。

第三者中継が行われる理由

第三者中継が行われる主な理由は、以下の通りです。

| 理由 | 説明 |

|---|---|

| 機密情報の窃取 | 企業の機密情報を不正に入手するため |

| 金銭的利益の追求 | 盗聴した情報を転売するなどして金銭的利益を得るため |

| サービス妨害 | 通信内容を改ざんし、サービス継続を妨害するため |

いずれの理由においても、企業は多大な損害を被るリスクがあります。

第三者中継による被害事例

過去には、第三者中継による以下のような被害事例が報告されています。

- 社内メールの盗聴により、営業機密が流出した事例

- 決済情報の改ざんにより、不正送金が発生した事例

- 通信妨害により、顧客向けサービスが長期間停止した事例

いずれの事例も、企業経営に大きな打撃を与えるものばかりです。第三者中継対策の重要性が改めて認識される結果となりました。

以上、第三者中継について解説しました。自社のシステムをより安全に保つためには、適切なセキュリティ対策の実施が不可欠です。専門家への相談も検討しつつ、第三者中継を防ぐ体制作りを進めていく必要があります。

第三者中継の種類

第三者中継には、いくつかの代表的な手法があります。ここでは、中間者攻撃、リプレイ攻撃、セッションハイジャック、DNSスプーフィングについて詳しく見ていきます。

中間者攻撃

中間者攻撃(Man-in-the-Middle Attack)は、通信経路上の中継機器を乗っ取り、通信内容を傍受・改ざんする手法です。攻撃者は、通信の送信者と受信者の間に入り込み、両者になりすまして通信を中継します。これにより、通信内容を盗聴したり、改ざんしたりすることが可能になります。中間者攻撃は、暗号化されていない通信を狙って行われることが多いです。

反射攻撃

反射攻撃(Replay Attack)は、正規の通信を傍受し、その内容をそのまま再送信する手法です。攻撃者は、通信内容を一旦保存し、後で再送信することで、正規の通信として偽装します。これにより、不正なアクセスや操作が可能になります。反射攻撃は、通信内容に含まれるタイムスタンプやシーケンス番号を利用して防止することが一般的です。

セッションハイジャック

セッションハイジャック(Session Hijacking)は、確立済みのセッションを乗っ取る手法です。攻撃者は、通信経路上でセッションIDを傍受し、そのIDを使って正規のユーザーになりすます。これにより、正規ユーザーの権限で不正な操作が可能になります。セッションハイジャックは、セッションIDの適切な管理により防止することが重要です。

DNSスプーフィング

DNSスプーフィング(DNS Spoofing)は、DNSサーバーへの問い合わせ結果を改ざんする手法です。攻撃者は、DNSサーバーとユーザーの間に入り込み、偽のIPアドレス情報を返します。これにより、ユーザーが意図しないサーバーへ誘導されてしまいます。DNSスプーフィングは、DNSSECなどのセキュリティ拡張により防止することが可能です。

以上が、代表的な第三者中継の手法です。いずれの手法も、通信経路のセキュリティ上の弱点をついた巧妙な攻撃です。企業においては、これらの手法に対する適切な対策を講じていく必要があるでしょう。

第三者中継への対策

第三者中継は、企業のシステムセキュリティにとって大きな脅威となります。自社のシステムをより安全に保つためには、適切な対策を講じることが不可欠です。ここでは、第三者中継への主な対策について解説します。

通信の暗号化

第三者中継を防ぐ上で、最も基本的かつ効果的な対策が通信の暗号化です。SSL/TLSなどの暗号化プロトコルを使用することで、通信内容を保護し、傍受や盗聴のリスクを大幅に減らすことができます。特に、機密性の高い情報を扱う通信では、必ず暗号化を行うようにしましょう。

暗号化の具体的な方法としては、以下のようなものがあります。

- Webサーバーへの SSL/TLS証明書の導入

- メール通信での S/MIME や PGP の利用

- VPNによる拠点間通信の暗号化

システム全体で一貫した暗号化対策を行うことで、第三者中継のリスクを総合的に低減できます。

証明書の検証

暗号化通信を行う際は、使用する証明書の正当性を検証することが重要です。証明書の検証を怠ると、偽の証明書を使った中間者攻撃などのリスクが高まります。信頼できる認証局から発行された証明書を使用し、定期的に有効性を確認するようにしましょう。

証明書の検証手順の一例は以下の通りです。

- 証明書の有効期限を確認する

- 証明書の失効状況をCRLやOCSPで確認する

- 証明書のチェーンを辿り、ルート証明書まで検証する

これらの検証を確実に行うことで、証明書の信頼性を担保することができます。

二要素認証の導入

セッションハイジャックなどの第三者中継リスクに対しては、二要素認証の導入が有効です。パスワードに加え、SMSや専用アプリによる認証を行うことで、不正アクセスのハードルを大幅に上げることができます。特にリモートアクセスやクラウドサービスの利用時は、二要素認証の適用を検討しましょう。

二要素認証の主な方式には以下のようなものがあります。

| 方式 | 概要 |

|---|---|

| SMS認証 | 登録された携帯電話にSMSで送信された認証コードを入力 |

| トークンアプリ | 専用アプリが生成する認証コードを入力 |

| FIDO | 生体認証や物理キーによる認証を行う新しい認証規格 |

自社の利用形態に合った方式を選択し、確実に運用していくことが肝要です。

セキュリティ監視の強化

第三者中継を検知し、適切に対処するには、セキュリティ監視の強化が欠かせません。ネットワークやサーバーの挙動を常時モニタリングし、不審な通信や操作を検出する体制を整えましょう。

侵入検知システム(IDS)や侵入防止システム(IPS)の導入は、セキュリティ監視の中核を担います。これらのシステムを活用し、リアルタイムで脅威を検知・対処することが理想的です。加えて、ログの収集・分析も重要なセキュリティ監視の要素です。各システムのログを一元的に管理し、異常な動きを検出できるようにしておきましょう。

セキュリティ監視の運用にあたっては、以下の点に留意が必要です。

- 監視対象の設定漏れがないようにする

- 誤検知や見逃しを減らすためのチューニングを行う

- 検知した脅威への対処手順を明確にしておく

- 監視体制を24時間365日で維持する

専任の監視要員を置くことが難しい場合は、信頼できるセキュリティベンダーに監視業務を委託するのもよいでしょう。

以上のように、第三者中継への対策は多岐にわたります。暗号化、証明書検証、二要素認証、セキュリティ監視を適切に組み合わせ、重層的なセキュリティ対策を講じることが理想的です。自社システムの特性を踏まえつつ、専門家の助言も取り入れながら、第三者中継リスクの最小化に努めていきましょう。

企業におけるセキュリティ対策の重要性

近年、企業を取り巻くシステムセキュリティのリスクは年々高まっています。サイバー攻撃の手口は巧妙化・複雑化の一途を辿っており、企業は適切なセキュリティ対策を講じなければ、重大な被害に遭うおそれがあります。

情報資産の保護

企業が保有する情報資産には、顧客情報、営業機密、知的財産など、競争力の源泉となるものが数多く含まれます。これらの情報資産が外部に流出したり、破壊されたりした場合、企業は深刻なダメージを受けることになります。情報資産を守るためには、システムセキュリティ対策が不可欠なのです。

法令遵守とガバナンス

昨今、個人情報保護法をはじめとする各種法令により、企業のセキュリティ対策へのハードルが上がっています。法令で定められたセキュリティ基準を満たさない場合、企業は法的責任を問われるリスクがあります。コンプライアンス違反を防ぎ、ガバナンスを確保する上でも、セキュリティ対策の徹底が求められます。

ブランドイメージの維持

情報漏洩や他のサイバー被害が発生すると、企業の信用が大きく失墜します。とりわけ、個人情報の流出は無視できないブランドイメージの低下をもたらします。顧客からの信頼を維持し、ブランド価値を守るためには、セキュリティ対策による被害防止が肝要となります。

ビジネスの継続性確保

サイバー攻撃による被害は、企業活動の停滞を招くおそれがあります。システムダウンによる業務停止、データ消失による復旧作業など、事業継続への影響は計り知れません。ビジネスを止めないためにも、セキュリティ対策で未然に被害を防ぐ努力が必要不可欠です。

以上のように、システムセキュリティ対策は、企業経営の様々な側面で重要な意味を持っています。具体的には、情報資産の保護、法令遵守とガバナンス、ブランドイメージの維持、ビジネスの継続性確保などです。これらの目的を果たすためには、サイバー攻撃の脅威に立ち向かうセキュリティ対策が常に求められるのです。

まとめ

第三者中継は、企業のシステムセキュリティにとって深刻な脅威となる攻撃手法です。通信経路上で第三者が通信データを盗聴・改ざんするこの手口は、情報漏洩や不正操作など、様々な被害を招くおそれがあります。中間者攻撃やセッションハイジャックなど、巧妙化する第三者中継の手口に対しては、通信の暗号化や二要素認証の導入、監視体制の強化など、多角的な対策が欠かせません。加えて、セキュリティ対策の重要性を社内で浸透させ、従業員一人ひとりの意識を高めていくことも大切です。

Pickup ピックアップ

-

インタビュー

インタビュー無線LAN+認証の導入から運用保守まですべてお任せ、 月額サブスクのマネージドサービスを提供 |Cisco Meraki® ×...

-

イベント報告

イベント報告【ウェビナー】「医療情報システムの安全管理に関するガイドライン」に基づくランサムウェア等へのセキュリティ対策と導入事例/効果に...

-

インタビュー

インタビュー「切れない」VPNに認証の側面から安心をプラス|Absolute Secure Access ✕ Soliton OneGat...

-

イベント報告

イベント報告【ウェビナー】知っておきたい「医療ガイドライン第6.0版」のポイントと、求められるセキュリティ対策とは?|アクシオ×ソリトンシ...

-

インタビュー

インタビューフルマネージドの連携ソリューションで快適かつ安全な無線環境を負荷なく実現|Hypersonix × Soliton OneGa...