TPMとは? わかりやすく10分で解説

この記事では、TPMの基本的な概念から、その機能やメリット、Windowsとの関係、そして今後の展望について、わかりやすく解説していきます。特に、TPMがなぜ重要なのか、どのようにして私たちのデジタル生活を守っているのかに焦点を当てています。

TPMとは

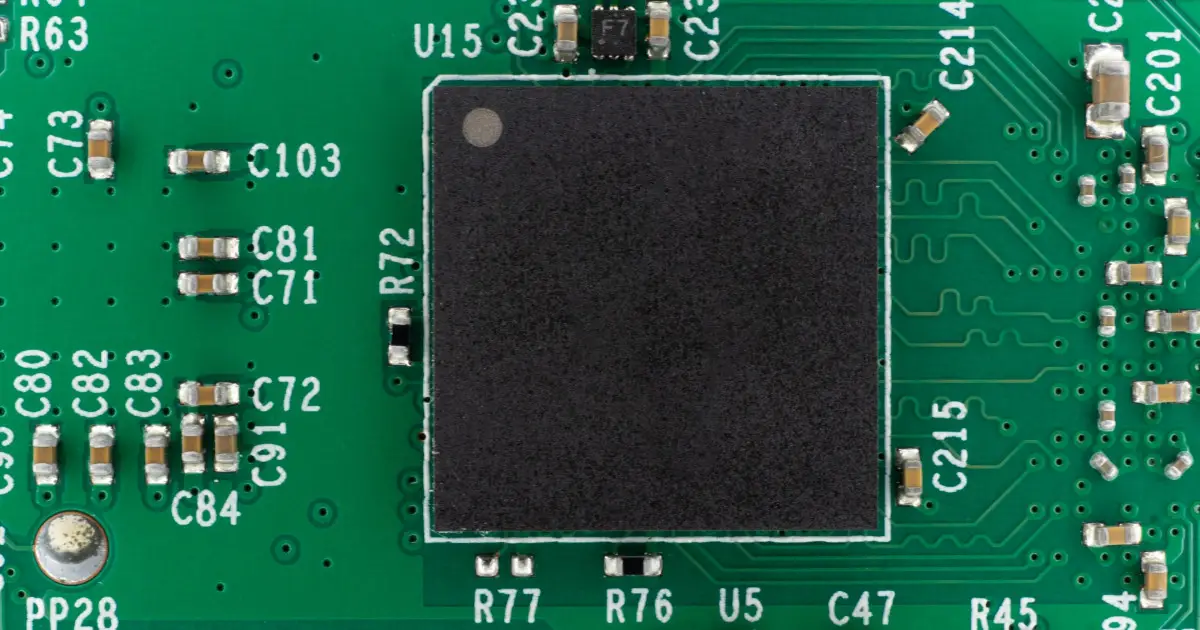

TPM(Trusted Platform Module)は、ハードウェアベースのセキュリティ機能を提供するための国際標準です。このチップは、暗号化キーの生成や管理、システムの完全性チェックなど、多岐にわたるセキュリティタスクを担当しています。特に、データの暗号化やシステムの起動プロセスの検証において、その価値を発揮しています。

TPMは、2000年代初頭にPCのセキュリティを向上させるための一環として導入されました。当初は、企業のビジネスPCを中心に採用されていましたが、その後、個人のPCやスマートフォン、IoTデバイスなど、さまざまなデバイスに組み込まれるようになりました。TPMの技術は、時代とともに進化し続けており、現在ではTPM 2.0という最新バージョンが主流となっています。

TPMの主な機能とメリット

TPMは、その小さなチップの中に多くのセキュリティ機能を持っています。このセクションでは、TPMが提供する主な機能と、それによって得られるメリットについて詳しく解説します。

セキュリティの強化

TPMは、ハードウェアレベルでのセキュリティを強化することを目的としています。ソフトウェアだけのセキュリティ対策には限界があり、物理的なアクセスや高度なサイバー攻撃に対して脆弱であることが多い傾向があります。しかし、TPMを搭載することで、物理的な攻撃やマルウェアによる攻撃からシステムを守ることが可能です。

暗号化キーの管理

TPMは、暗号化キーの生成や管理を行う機能を持っています。これにより、データの暗号化や復号化が高速かつ安全に行われます。特に、BitLockerなどのディスク暗号化技術と連携することで、データの漏洩リスクを大幅に減少させることができます。

生体認証との連携

近年、顔認証や指紋認証などの生体認証技術が普及してきました。TPMは、これらの生体認証データを安全に管理する役割も果たしています。生体認証データは非常にデリケートな情報であるため、TPMのような高度なセキュリティ機能が必要となります。

TPMのバージョンとその違い

TPMは時間とともに進化してきました。このセクションでは、TPMの主要なバージョンとそれぞれの特徴や違いについて詳しく解説します。

TPM 1.2

TPM 1.2は、2000年代初頭に導入されたバージョンで、初めての国際標準として認定されました。このバージョンでは、基本的な暗号化キーの管理やシステムの完全性チェックなどの機能が提供されていました。しかし、暗号技術の進化やセキュリティニーズの変化に対応するため、新しいバージョンの導入が求められるようになりました。

TPM 2.0

TPM 2.0は、より高度なセキュリティ機能や柔軟性を持ったバージョンとして開発されました。このバージョンでは、アルゴリズムの選択の自由度が増加し、さまざまな暗号技術に対応することができるようになりました。また、IoTデバイスやモバイルデバイスでの利用を考慮した設計がなされています。

1.2と2.0の主な違い

TPM 1.2と2.0の最も大きな違いは、2.0が持つ高度なセキュリティ機能と柔軟性です。具体的には、2.0では、複数の暗号アルゴリズムをサポートすることができ、セキュリティの要件に応じて最適なアルゴリズムを選択することができます。また、1.2に比べてユーザビリティや互換性も向上しています。

WindowsとTPMの関係

Windowsオペレーティングシステムは、TPMと深く結びついています。特に最新のWindows 11では、TPM 2.0の搭載がシステム要件として挙げられています。このセクションでは、WindowsとTPMの関係や、TPMがWindowsのセキュリティにどのように貢献しているのかについて詳しく解説します。

Windows11とTPM2.0の必須条件

2021年にリリースされたWindows 11は、多くの新機能や改善点を持っていますが、その中でも注目されるのがTPM 2.0の搭載要件です。この要件は、セキュリティの向上や新しい認証方法の導入を目的としています。具体的には、Windows 11のサインインにはTPM 2.0を利用したPINや顔認証が必要となっています。

TPMの有効化・確認方法

多くの現代のPCはTPMチップを搭載していますが、必ずしも有効になっているわけではありません。TPMの有効化は、BIOSやUEFI設定から行うことができます。また、Windowsの「セキュリティとメンテナンス」メニューから、TPMが有効になっているかどうかを確認することもできます。これにより、ユーザーは自身のPCがWindows 11の要件を満たしているかを簡単にチェックすることができます。

TPMの展望

TPMは、その機能やメリットから多くのデバイスに採用されてきました。しかし、技術は常に進化しており、TPMもその例外ではありません。このセクションでは、TPMの今後の技術的な進化や、将来的な役割について考察します。

技術の進化と将来的な役割

TPMの技術は、セキュリティニーズの変化や新しい暗号技術の登場に合わせて進化してきました。今後も、量子コンピュータに対する耐性や新しい暗号アルゴリズムのサポートなど、さらなる機能の追加が期待されています。また、IoTデバイスの普及に伴い、TPMの役割はさらに拡大することが予想されます。

他のOSやデバイスでの利用

現在、TPMはWindowsを中心に採用されていますが、その範囲は徐々に広がっています。LinuxやMacOSなどの他のオペレーティングシステムでも、TPMの利用が進められています。さらに、スマートフォンやタブレット、スマートウォッチなどのモバイルデバイスにもTPMが搭載されることが増えてきました。これにより、デバイス全体のセキュリティが向上し、ユーザーのデータ保護が強化されることが期待されています。

まとめ

この記事を通じて、TPMの基本的な概念から、その機能やメリット、そして今後の展望まで、幅広くTPMについて説明しました。セキュリティは、デジタル時代において非常に重要なテーマとなっており、TPMはその中心的な役割を果たしています。

TPMの重要性

現代の情報社会において、データの保護やプライバシーの確保は欠かせない要素となっています。TPMは、ハードウェアレベルでのセキュリティを提供することで、これらの課題に対応しています。特に、暗号化キーの管理やシステムの完全性チェックなどの機能は、データの安全性を高める上で非常に有効です。

日常生活でのTPMの役割

多くの人々が日常的に使用するPCやスマートフォンには、TPMが搭載されています。このTPMが、私たちのデータを守り、安全なデジタル生活をサポートしています。今後も、TPMの技術は進化し続け、さらに多くのデバイスやアプリケーションでの利用が広がっていくことが期待されます。

Pickup ピックアップ

-

インタビュー

インタビュー無線LAN+認証の導入から運用保守まですべてお任せ、 月額サブスクのマネージドサービスを提供 |Cisco Meraki® ×...

-

イベント報告

イベント報告【ウェビナー】「医療情報システムの安全管理に関するガイドライン」に基づくランサムウェア等へのセキュリティ対策と導入事例/効果に...

-

インタビュー

インタビュー「切れない」VPNに認証の側面から安心をプラス|Absolute Secure Access ✕ Soliton OneGat...

-

イベント報告

イベント報告【ウェビナー】知っておきたい「医療ガイドライン第6.0版」のポイントと、求められるセキュリティ対策とは?|アクシオ×ソリトンシ...

-

インタビュー

インタビューフルマネージドの連携ソリューションで快適かつ安全な無線環境を負荷なく実現|Hypersonix × Soliton OneGa...